In questo articolo si parla delle falle di sistema DVB. La storia e i metodi usati dai pirati del satellite come Emulazione, MOSC e Card sharing per aprire canali a pagamento.

Premetto che in quest'articolo non troverete nulla che vi permette di aprire una partita o un film.

Mi limiterò a illustrare la teoria, più specificamente le falle di sistema, ma in nessun caso vi spiegherò i diversi hardware e software necessari per effettuare tale atto. Prima di incominciare a leggere questo articolo vi consiglio di dare un'occhiata all'articolo precedente.

DVB-CA, Sistema di accesso condizionato

Finalmente siamo arrivati a parlare di come bucare il sistema DVB, tutto quello che sarà spiegato in questo articolo è valido per le tre diverse implementazione del sistema DVB, che sono via satellite (DVB-S), il sistema del digitale terrestre (DVB-T) e infine la diffusione via cavo (DVB-C). Vi illustrerò i tre sistemi che hanno fatto la storia della pirateria satellitare.

Emulazione

Sicuramente questo sistema è stato il più diffuso e più conosciuto.

Naturalmente ha conosciuto diverse varianti che spiegherò in seguito.

Emulazione Parziale

I primi pirati del satellite hanno constatato che le chiavi CW erano aggiornate a intervalli di 90 giorni.

Da questa constatazione era facile capire che era possibile diffondere queste chiavi e utilizzarle per un periodo non indifferente.

Questo hack si trattava nel seguente modo, La prima cosa da fare era recuperare la chiave CW su un ricevitore ufficiale che era stato appena aggiornato. A questo punto bastava reinserirla in altri ricevitori così da poter aprire i canali crittati. Per questo costruivano delle false smart card che avevano l'unico scopo di rispondere a qualsiasi richiesta ECM proveniente dal ricevitore, con la chiave CW che era memorizzata su una EEPROM dov'era stata programmata con la chiave CW proveniente da un ricevitore ufficiale.

Questo sistema era molto semplice ma durò poco, infatti in seguito è stato modificato il tempo di aggiornamento delle chiavi CW per impedire questo tipo di attacco, l'intervallo di aggiornamento che è stato scelto e che tuttora è utilizzato è di 10 secondi.

Emulazione Totale

A questo punto è stato necessario fare un'emulazione totale della smart card originale.

Quindi era necessario copiare tutti i processi effettuati sulla smart card originale o almeno qualcosa di molto simile che rispettava gli algoritmi di decrittazione degli ECM.

Questo tipo di attacco ha subito due evoluzioni nel tempo.

Le prime smart card erano una copia approssimativa, si limitavano ad decriptare gli ECM è restituire i CW corretti, ma era sempre necessario effettuare il caricamento dei dati di servizio come ad esempio le master Key in modo manuale attraverso un computer.

Questo sistema sicuramente è stato il più conosciuto da parte del grande pubblico.

In seguito con l'avanzamento delle ricerche sugli algoritmi è stato prodotto una seconda generazione di smart card che erano delle vere e proprie copie di quelle originali. A queste smart card, oltre che gestire il traffico ECM come nella precedente generazione, era stato aggiunto anche la funzione di aggiornamento e la gestione del EMM. Erano talmente ben fatte che era sufficiente mettere il seriale di un vero abbonato possibilmente con un abbonamento Full, è in seguito non era più necessario fare nessuna operazione visto che era un clone.

Si aggiornava da sola attraverso i dati provenienti dal satellite allo stesso modo delle originali.

Gli operatori televisivi hanno trovato un metodo semplice per lottare contro questo attacco: mandavano degli ECM o più semplicemente mandavano i segnali di disattivazione di alcune smart card.

Questa contromossa ha avuto molto successo semplicemente perché i numeri scelti erano sempre gli stessi. Questi seriali corrispondevano ad abbonamenti molto specifici chiamati VIP che aprivano tutti i canali compreso quelli PPV.

Nel secondo tempo è stato complicato moltissimo l'algoritmo del trattamento degli ECM, Questo metodo può essere usato solo in periodi abbastanza brevi. Visto che gli operatori televisivi cambiano spesso questo algoritmo, se non tutto il sistema.

Per effettuare questo hack prima è stato necessario procurarsi gli algoritmi di cifratura, per questo è stato usato il Reverse engineering su due fronti, il primo quello hardware per estrarre dalla smart card il programma interno che gestiva l'algoritmo di cifratura. In un secondo momento avendo il programma è stato necessario di nuovo applicare il Reverse engineering A livello software, su questo preferisco farvi leggere gli articoli di Stefano che sono fatti molto bene.

- Reverse engineering: come creare una patch per un programma

- Reverse engineering : realizzare un keygen

- Dubugger OllyDbg

MOSC

il MOSC è l'acronimo di Modificare Originale Smart Card,

Questo consiste semplicemente nel modificare dei veri abbonamenti o dare vita a vecchi abbonamenti disdetti.

Questo attacco è semplicissimo si creano tramite un computer falsi EMM che sono gli aggiornamenti, e si spediscono alla Smart Card. A questo punto la Smart Card funziona come se fosse un abbonamento regolare.

Come contromossa tuttora efficace, hanno avuto l'accortezza di codificare gli EMM con l'algoritmo AES 256.

Quindi a questo punto non è più stato possibile leggere o modificare gli EMM.

Card sharing

Il Card sharing è una pratica che consiste nel dividere un abbonamento regolare su più ricevitori DVB attraverso una rete informatica.

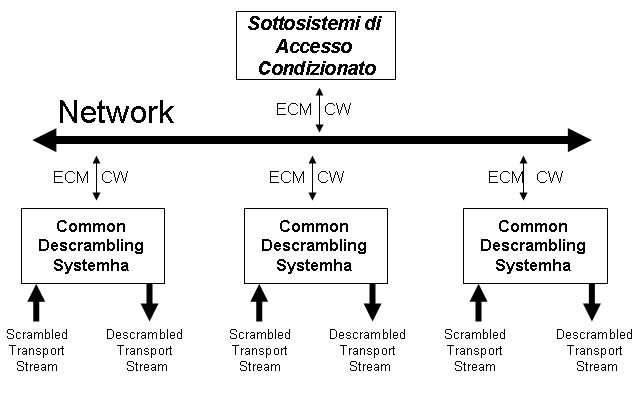

Il principio fondamentale di questo sistema si avvale di una specifica del sistema di accesso condizionato che nella sua struttura è divisa in due blocchi da un lato "Common Descrambling Systemha" e dall'altro lato "Sottosistemi di Accesso Condizionato" tra questi due vi è solo un dialogo formato da i messaggi ECM e le rispettive chiavi CW, questi due messaggi sono formati di pochi byte ciascuno.

Questo sistema viene costruito con dei ricevitori DVB dove viene solo utilizzato il blocco "Common Descrambling Systemha" e da lì vengono recuperati ECM o iniettatie CW, questi vengono mandati all'interno di un network.

In questo network è presente un Server dove viene implementato soltanto "il Sottosistemi di Accesso Condizionato" e la smart card, dove verrà trattati ECM ed è lì vengono inviato indietro gli CW corrispondente. Il network può essere di tipo dedicato come una rete wifi o più spesso viene utilizzato una rete di tipo TCP/IP.

Questo metodo è molto più facile da individuare da parte delle forze dell'ordine visto che i dati transitano attraverso la rete Internet.

Vi lascio con questi articoli semmai vi passasse un'idea malsana per la testa!

http://www.giornaleilsud.com/?tag=card-sharing

http://www.ilmessaggero.it/articolo.php?id=164342&sez=HOME_INITALIA