La possibilità di fornire inavvertitamente dati sensibili in rete non è remota. Il modo migliore per difendersi è sapere a cosa prestare attenzione, poiché soluzioni innovative e poco note possono ingannarci molto facilmente. Conosciamo allora il Tabnabbing, evoluzione della ben nota tecnica di Phishing, e vediamo come difenderci.

Avrete sicuramente sentito parlare del Phishing. L'esempio tipico sono le mail della banca che per qualche motivo (problemi ai server o altre invenzioni più o meno verosimili) vi chiedono di rispondere inviando nome utente e password, oppure vi rimandano ad una pagina, proposta come ufficiale, in cui inserire i vostri dati sensibili. La cosa diventa ridicola quando ricevete mail da banche di cui non siete clienti, in tal caso conviene comunque segnalare la cosa al servizio clienti della relativa banca di modo da allertare i clienti veri. La cosa è molto meno divertente se si cade nella truffa, conviene quindi ricordare bene, che non bisogna mai fornire i propri dati sensibili, neppure al prete nel confessionale o a persone fidatissime.

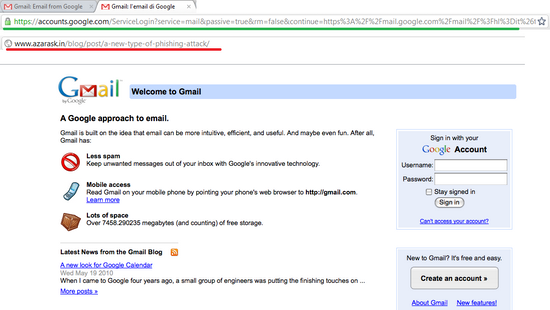

Il Tabnabbing è una versione del phishing molto più subdola, proposta da Aza Raskin nel suo sito. Facciamo un esempio: avete il browser aperto con diversi Tab attivi, situazione diffusa quando si naviga su molti siti. State scrivendo nel tab A un articolo per Open Source Elettronica e nel tab B avete aperto una pagina da usare come spunto. Abitualmente leggete Gmail tramite browser, ma non avete ancora inserito nome utente e password. Presi dal filo dei vostri pensieri passate dal tab A al tab B per verificare alcuni dati quando nel tab B vi trovate la pagina di login di Gmail. Vi assicuro, per esperienza, che il primo istinto è quello di inserire user e password. Fortunatamente l'esempio dal sito di Aza è solo una immagine statica, ma se non fosse stato così, con la mente altrove, ci sarei caduto, proprio mentre scrivevo questo articolo

Il video sottostante illustra molto bene la situazione.

Il principio alla base è molto semplice: cambiare l'aspetto della pagina su cui l'utente era collegato ed il relativo Favicon (cioè l'icona nel Tab) per far credere all'utente che deve ripetere l'accesso a quel servizio. A questo punto si possono recuperare nome utente e password e far accedere l'utente alla pagina corretta senza che si renda conto di nulla.

Il tutto fa leva sulla nostra distrazione. Presi da altri pensieri, navigando più siti per volta, ad un tratto il favicon del Tab richiama la nostra attenzione, poichè familiare e caratteristico. Torniamo sulla pagina, per nulla sorpresi della differenza, poichè sempre di corsa, e rimaniamo fregati.

I dettagli implementativi ed il codice Javascript per eseguire questa operazione fraudolenta li trovate sul sito di Aza già indicato.

Lo scopo di questo breve articolo è quello di mettere allerta e far conoscere questa nuova versione di phishing.

Come difendersi:

- prestare attenzione al link a cui ci colleghiamo ed alla lingua della pagina, come si vede nella figura sottostante, prestando attenzione si nota che qualcosa non va. Il tab finto è in inglese, il link non è https. Una versione più accurata salterebbe meno agli occhi, quindi fate molta attenzione.

- utilizzare il plugin NoScript per Chrome o per Firefix per ovviare al problema alla radice

Purtroppo però non esiste un rimedio valido in ogni caso, la soluzione migliore è prestare sempre molta attenzione quando si forniscono dati sensibili in rete

ottimo articolo…queste informazioni fanno sempre cmodo di questi tempi