Search Results for: privacy

Il protocollo a conoscenza zero o dimostrazione a conoscenza zero è una tecnica largamente utilizzata nel mondo della crittografia. Tra le sue applicazioni più interessanti rientrano le criptovalute, dove consente di eseguire la validazione delle transazioni inserite nella blockchain mantenendo …

In un mondo tecnologico dove tutti sono connessi con tutti e ognuno di noi possiede un suo account sui vari social diventa di fondamentale importanza prendere coscienza di come ci si muove in rete, cosa si condivide e soprattutto saper …

La Mattel ha immesso sul mercato qualche tempo fa una bambola Barbie interattiva in grado di connettersi ad internet e interagire con l'esterno attraverso camera e microfono. La sicurezza informatica mette in guardia la vulnerabilità delle informazioni personali che gli …

È uscito l'EOS-Book di agosto! La copertina di questo mese è dedicata ai droni, nell'articolo all'interno del nuovo numero verranno confrontati vari modelli presenti sul mercato. Inoltre troverete ulteriori articoli e progetti interessanti: compressione dei dati nei principali formati di …

L'articolo illustra il contenuto del Convegno dall'Autorità Garante sulla Protezione dei dati personali in tema di controllo dei dati e profilazione. Approfondisce il tema del controllo sui dati personali e della sorveglianza di massa. Inoltre, analizza alcuni concetti fondamentali della …

Portare gli occhiali in pubblico, soprattutto a tavola, potrebbe diventare maleducazione: è uno degli effetti collaterali (al limite del paradosso) dei Google Glass, le lenti rivoluzionarie del colosso informatico destinate a cambiare il mondo della tecnologia ma con potenziali effetti …

Una norma dice che: “quando due telefoni non sono a vista, non possono essere collegati brutalmente in parallelo”, questo a salvaguardia della privacy di chi fa una telefonata. Questa norma, che non so se sia scritta o sia solo una …

La privacy è minata dal wifi? La possibilità di collegarsi wi-fi con il proprio telefono cellulare o il portatile alla rete e quindi di navigare o di essere aggiornato e in collegamento con colleghi, ufficio e quant’altro è reso possibile …

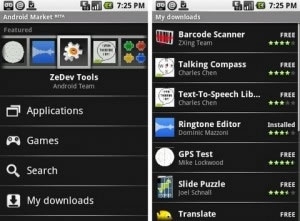

Alcune applicazioni Android sono sotto accusa perché inviano i dati personali degli utenti senza chiedere un’autorizzazione specifica. I ricercatori di alcune università americane hanno messo a punto un programma, TaintDroid, che rileva l’invio non autorizzato di informazioni.

La privacy per gli utenti iPhone è messa a dura prova. In generale, essere connessi con il mondo tramite applicazioni e social network comporta diversi rischi. In particolare i dati degli utenti raccolti da alcune applicazioni iOS possono essere correlati …

I body-scanner e la privacy, uno degli argomenti più discussi del momento a livello internazionale: un gruppo a tutela della sfera privata dell’individuo ha in proposito ufficialmente dichiarato che i Governi di tutto il mondo stanno imponendo la loro scelta …

L'universo dell'elettronica e dell'informatica ha assistito a una vera e propria rivoluzione con l'avvento della piattaforma Arduino. Nata come strumento accessibile e intuitivo pensato per hobbisti e makers, Arduino si è evoluta nel corso degli anni trasformandosi in una solida …

E' online il nuovo numero della rivista di elettronica Firmware 2.0. In questo numero ci focalizziamo sul tema Artificial Intelligence/Robotics. All'interno del magazine potrete leggere contenuti esclusivi sull'IA e le nuove tecnologie associate, progetti, tutorial a puntate, guide e articoli tecnici …

Nell'ultimo biennio abbiamo visto una repentina crescita di funzionalità e potenza di espressione del vasto mondo dei servizi di intelligenza artificiale per la comunicazione digitale. Di fatti, in maniera molto repentina e dinamica, una sorta di onda rivoluzionaria sta trasformando …

Progettare l'elettronica per dispositivi audio come smart speaker e assistenti vocali è un processo complesso che richiede l'integrazione sinergica di diverse competenze. La fase iniziale coinvolge la scelta di microfoni, con opzioni come omnidirezionali o direzionali a seconda delle esigenze. …

Nel mondo in costante evoluzione della tecnologia, il monitoraggio ambientale ha raggiunto nuove vette grazie alla combinazione innovativa di tecnologie wireless e Intelligenza Artificiale. Questa sinergia ha rivoluzionato il modo in cui raccogliamo e interpretiamo dati cruciali per la salute …

Infineon ha ampliato la sua famiglia di microcontrollori PSoC con una nuova gamma progettata specificamente per l'esecuzione di carichi di lavoro di Machine Learning e Intelligenza Artificiale (ML e AI) all'edge: PSoC Edge. Infineon si rivolge all'Intelligenza Artificiale on-device e …

In questo articolo, viene presentato l'apprendimento end-to-end dai dati dello spettro, un nuovo sofisticato approccio per l'identificazione dei segnali wireless nelle applicazioni di monitoraggio dello spettro basate su reti neurali profonde. L'apprendimento end-to-end consente di apprendere automaticamente le caratteristiche direttamente …

Il CES 2024 sarà il più grande evento tecnologico dell'anno. Cosa dobbiamo aspettarci? Il CES è definito come l’evento tech più rilevante al mondo, il luogo fisico in cui i più importanti players di molteplici categorie tecnologiche mostrano le loro …

Un dispositivo basato su Arduino Pro Nicla Voice è in grado di rilevare quando una persona sta russando e avvisarla delicatamente tramite un feedback tattile. Il dispositivo, che viene incorporato nel cuscino, è appositamente progettato per aiutare chi soffre di apnea …