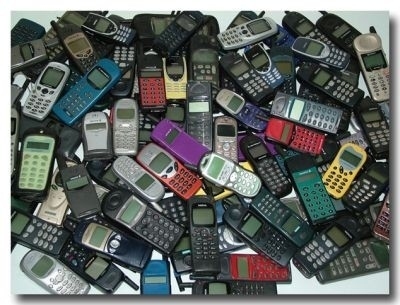

La sicurezza del sistema GSM sta per essere compromessa. Vediamo chi è l'autore dell'attaco, quali strumenti sta usando e le conseguenze di questa azione

Il sistema GSM è attualmente utilizzato da circa 3 miliardi di persone e di conseguenza una sua compromissione avrebbe ripercussioni a livello mondiale.

L'autore dell'attacco

Karsten Nohl, un ricercatore presso un'azienda californiana di sicurezza e membro del Chaos Computer Club (CCC) in Germania, è l'uomo che sta cercando di craccare l'algoritmo crittografico A5/1 usato dal sistema GSM. Ogni cellulare che utilizza il sistema GSM possiede una chiave segreta che è riconosciuta dalla rete. Quando si effettua una chiamata, la chiave segreta è usata per creare una chiava di sessione che serve per crittografare la telefonata. E' proprio la chiave di sessione che Nohl sta cercando di craccare. E, una volta craccate le chiavi, Nohl promette di diffonderle in internet entro la fine dell'anno.

Gli strumenti dell'attacco

Per compromettere il sistema GSM, Nohl ha creato un programma open source che crea una rete peer-to-peer di più di 80 computer sui quali distribuire il carico computazionale richiesto per craccare il codice. Dal momento che i files sono distribuiti all'interno di una rete, è virtualmente impossibile rimuovere il tool di crack da internet.

Una volta che il codice è stato craccato, sarà memorizzato all'interno di un "libro dei codici" che potrebbe esserre utilizzato per decodificare qualsiasi dato inviato da o per un telefono cellulare che utilizza il sistema GSM.

Il secondo strumento di cui si avvale Nohl per compromettere il sistema GSM è l'uso di componenti di fascia superiore a quelli che si trovano nei comuni computer e che quindi gli permettono di ridurre notevolmente il tempo richiesto per craccare il codice. Tra questi componenti possiamo citare il costoso FPGA (Field-Programmable Gate Arrays) Xilinx Virtex e le schede grafiche di Nvidia con tecnologia CUDA (Compute Unified Device Architecture). Secondo Nohl infatti, le schede grafiche sono più veloci delle CPU in alcune applicazioni, tra cui appunto il craccare l'algoritmo A5/1.

Obiettivo e conseguenze dell'attacco

L'obiettivo di questo attacco, secondo Nohl, è quello di sottolinare la vulnerabilità del sistema GSM e di incoraggiare quindi gli operatori di telefonia mobile ad aggiornare il loro sistema a quello 3G che possiede un migliore sistema di crittografia, dal momento che usa l'algoritmo A5/3.

Sul mercato ci sono strumenti che permettono di decrittografare il sistema GSM, ma hanno un costo elevatissimo (dai 100.000 $ ai 250.000 $). Quando però Nohl porterà a termine il suo progetto e pubblicherà il "libro dei codici" in internet, sarà possibile per ciascuno di noi avere la chiave crittografica per ascoltare qualsiasi telefonata e leggere gli SMS.