In un mondo tecnologico dove tutti sono connessi con tutti e ognuno di noi possiede un suo account sui vari social diventa di fondamentale importanza prendere coscienza di come ci si muove in rete, cosa si condivide e soprattutto saper mantenere un certo livello di privacy sia su contenuti multimediali sia sui vari dati dell’account per evitare eventuali e molte più frequenti violazione dei propri profili. L’ultimo caso che ha fatto tanto discutere è stata la notizia della scoperta della password “dadada” di Twitter di Mark Zuckerberg da parte di un gruppo di hacker ed ecco quindi che ci ritroviamo ancora una volta di fronte a pensieri di tipo “e se anche il mio account è stato violato?”.

Introduzione

In effetti quasi tutti i giorni quando si accede alla home del proprio social capita di leggere un amico che lamenta e avvisa di essere stato vittima di violazione dell’account. L’arrivo di internet ha favorito diversi cambiamenti nella vita di tutti i giorni, basti pensare come fosse dapprima un piccolo lusso di pochi fortunati fino a divenire oggi una parte essenziale nelle nostre case grazie anche oramai alla concorrenza dei vari operatori che offrono il servizio adsl con diverse e numerose offerte. L’adsl è presente non solo in tutte le case, ma esistono anche locali e spazi aperti che prevedono e mettono a disposizione di chiunque il wifi libero da codici di protezione per permetterne la connettività e inoltre, si possiede libero accesso a internet anche dai vari dispositivi portatili in nostro possesso non dovendo limitarsi al web solo da pc desktop di casa. Da qui è facile immaginare quanta gente è possibile trovare in rete e proprio questo ha dato vita ai vari social network. (Qui un altro articolo interessante sulle reti social TV, giornali, social network… perché continuiamo ad essere dei piccoli ebeti?)

Tutti connessi

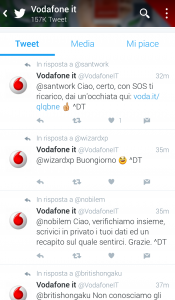

I social network inizialmente conosciuti soprattutto da un pubblico più giovane sono riusciti ad accaparrarsi le attenzioni anche dei meno giovani favorendo il grande boom di successo delle varie piattaforme social stesse. A utilizzare le reti social non sono soltanto ragazzi e adulti: sapendo di contare su un elevato numero di utenti in rete, le aziende sono sempre più connesse e non si tratta solo del solito sito statico aziendale, ma proprio account sociali che il più delle volte quelli che possiedono anche un buon lavoro in termini di gestione (ed ecco appunto anche la nascita di nuove professioni come il social media manager) risultano essere molto interattivi col pubblico, alle varie richieste di consumatori, un botta e risposta facile e veloce e di una immensa comodità anche per il cliente. Basti pensare ad esempio i diversi operatori telefonici che attraverso i loro profili twitter seguono passo passo le eventuali problematiche dei clienti così da fornire spesso la risoluzione a dubbi e problemi in tempi davvero brevi (figura 1).

A proposito di Twitter, avete letto questo articolo? [Internet delle Cose] Gestisci la tua casa: tramite Tweet, Yahoo Weather e Time Schedule

Dimmi cosa ti piace e ti dirò chi sei

Grazie sempre ai social è possibile prevedere gusti, caratteri, personalità, sessualità e preferenze di ogni genere di una persona e non solo, sarebbe possibile anche comprendere alcuni fatti più personali ed intimi. A primo impatto la cosa non rassicura certamente, preoccupati? Ma come è possibile tutto ciò? Non è così difficile da immaginare. Secondo una ricerca pubblicata su PNAS (Proceedings of the National Academy of Sciences) è possibile realizzare e ottenere una stima di tutte queste informazioni e altre quali il quoziente intellettivo, l’età, addirittura scelte politiche ed eventuale uso di sostanze mediante un’analisi di tutti quei “mi piace” su Facebook che vengono cliccati, attività di clic che resta pubblica in quanto così predefinita dal grande social blu (figura 2).

In effetti, è facile immaginare ad esempio di un amico che mette “mi piace” a una pagina dedicata ad un personaggio famoso sia una persona che gradisce la stessa celebrità, e così via per altri post di qualsiasi tipologia. I ricercatori del Cambridge’s Psychometrics Centre in collaborazione con il Microsoft Research Cambridge hanno analizzato diversi dati registrati dai social stessi forniti volontariamente e con il consenso da ben 58 mila utenti; l’analisi ha trasformato i dati in algoritmi che hanno creato dei vari modelli statistici su preferenze, dettagli intimi e personali con un risultato davvero sorprendente: questi modelli hanno mostrato un 88% di accuratezza nella capacità di stimare il sesso maschile, un 85% nel riconoscere repubblicani e democratici, un 95% di essere capace di distinguere tra bianchi e afro-americani e più ancora, un 82% nell'individuare cristiani e musulmani, un 65% nella definizione di essere in coppia, il 73% di abusare di sostanze e un 60% ha accuratamente dedotto la situazione di ragazzi con genitori separati. Ciò significa ancora una volta come è facile dedurre vari fattori e minimi dettagli della comunità registrata ai social e scatta qui il problema secondo alcuni scienziati che affermano come qualcuno potrebbe realizzare un software apposito per rilevare tutti i dati per ottenere un profilo di una data persona e a scopi di poco buon gusto. Inoltre, negli ultimi tempi soprattutto, si vedono spesso quelle pagine con i vari test da effettuare che mediante l’autorizzazione all'accesso dei propri dati danno un esito relativo al test appunto effettuato, per dirla più chiaramente, i test del genere “che tipo sei?” o “chi è l’amico che ti pensa maggiormente?” ne sono un chiaro esempio, di fatti il risultato ottenuto non è altro che calcolato dai mi piace dati o ricevuti. In parole povere, praticamente qualche software in grado di “leggere” l’utente è già presente.

Milioni di password coinvolte

Dopo aver appreso la notizia della password scovata e poco raccomandabile di Mark Zuckerberg, la ormai conosciuta “dadada”, vittima anche di giochi e battute sul web da molti utenti, si è rispolverato il discorso riguardo i social e la sicurezza dei dati e la loro privacy. Un evento simile è accaduto nel 2012 quando molti account di LinkedIn sono stati presi di mira e si parlava di una stima quantitativamente di milioni: nel totale comunque si stimano circa 178 milioni di password a rischio e rivelate, inclusa quella di Zuckerberg. Il problema è ancora maggiore quando si pensa che la stessa password di un account è spesso usata anche per il resto delle altre piattaforme e non soltanto social, basti pensare a documenti in rete, siti che offrono servizio di cloud e caselle di posta elettronica e perché no, password per l’accesso al pannello di controllo di un proprio sito. E chi ricorda ancora l’esistenza dell’ormai vecchiotto ma rinnovato MySpace (figura 3)? Su tale social network si parla addirittura di 360 milioni di password coinvolte.

Il progetto Have I Been Pwned

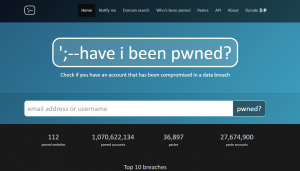

A fronte di ciò, è in corso la realizzazione di un sito che permette di scoprire e rilevare eventuali violazioni. Il sito di tale progetto chiamato “Have I been pwned?” (figura 4), che come spiega il nome stesso “sono stato battuto/umiliato/colpito?”, è già possibile visitarlo e provarlo semplicemente inserendo il proprio indirizzo email e di seguito darà una risposta positiva o negativa. Il sito è totalmente gratuito e gestito da Troy Hunt, un esperto di sicurezza informatica per la conosciuta Microsoft, ma nonostante questo il “sito rilevatore” non ha nulla a che vedere con l’azienda. Comprendere il funzionamento di Have I Been Pwned non è complicato: il tutto si basa tramite il confronto tra gli iscritti al sito e gli archivi di account violati disponibili in rete.

L’esperto informatico e realizzatore del progetto, Troy Hunt dichiara “Ho creato il sito nel 2013 dopo il breach di Adobe. Stavo vedendo diverse persone apparire su siti indipendenti in quanto coinvolte nella violazione e volevo offrire loro un modo nuovo per far sapere di essere comprese. Ora ci sono circa 500 mila iscritti che ricevono una notifica quando vengono coinvolti in un data breach. A volte, sulla scia di un caso particolarmente grosso, le visite al sito possono toccare il milione al giorno. Le notifiche sono inviate in automatico una volta che sono in grado di caricare un archivio sul sito. Spesso i breach si localizzano facilmente su Internet, altre volte, invece, i dettagli mi vengono inviati dai sostenitori del progetto. Il tutto funziona solo una volta che sono entrato in possesso dei dati, sia che si tratti di materiale disponibile altrove, sia che mi sia inviato direttamente”. Attualmente il sito registra informazioni su circa 110 siti violati con un totale complessivo di circa 977 milioni di account. Una volta fatto un controllo del proprio account, se la risposta è positiva alla violazione naturalmente il consiglio, anzi il necessario da fare, è di cambiare ovviamente la password e renderla complessa: molti siti obbligano a utilizzare password che contengano un minimo di caratteri, solitamente tra i 6 e gli 8, di tipo alfanumerici e con utilizzo sia di lettere in maiuscolo sia in minuscolo. Infine, si sconsiglia fortemente di utilizzare la stessa password per più account.

La sicurezza dei dati anche nell'email

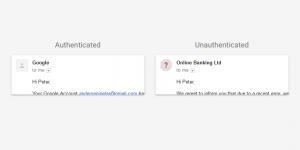

Riguardo la protezione dati e privacy sul web non si parla solo di social network che sono solitamente i primi su cui viene puntato il dito seguiti poi dalle piattaforme di acquisti online, ma anche le caselle di posta elettronica necessitano di misure di sicurezza dei dati. Gmail ha recentemente pensato di aumentare il livello di sicurezza implementando due funzionalità che restituiscono all'utente della casella email dei precisi avvisi. La prima funzione riguarda l'autenticazione tramite sistema Sender Policy Framework (SPF) e prevede la sostituzione dell'avatar del mittente di un'email con una icona che riprende un punto interrogativo: quando questo avviene, significa che il mittente non è un utente autenticato; in caso contrario, verrà visualizzato semplicemente l'immagine di profilo del mittente che sarà dunque autenticato (figura 5).

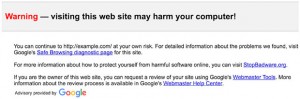

La seconda funzione la si riscontra nell'eventualità di un'email ricevuta contenente indirizzi e collegamenti web con una certa probabilità di essere identificati come pericolosi e a rischio per la protezione dei dati. In questo caso, Gmail restituirà un avviso con un preciso messaggio che invita a far attenzione (figura 6).

Buone norme da seguire

Alcuni consigli da tenere bene a mente quando si naviga su internet e soprattutto nel campo dei social network sono:

- forte attenzione a cosa si pubblica e cosa si condivide;

- utilizzare le impostazioni di privacy che mette a disposizione ogni sito;

- non confondere e scambiare un social network per un diario personale, in quanto di segreto c’è ben poco: descrivere le vostre giornate nel minimo dettaglio, gli eventi che vi accadono, i luoghi che vi apprestate a visitare, è meglio trascriverli in una propria agenda;

- controllo e supervisione dei bambini e dei giovani;

- non fornire mai dati di una certa importanza (codici e chiavi, pin, numeri telefonici e simili);

- no alle richieste di collegamento/amicizia con profili sconosciuti e spesso poco credibili: a volte è molto più facile di quel che si crede comprendere la falsità di un account, poche foto reali, pochi post condivisi, pochi visi in mostra o false foto chiaramente e visibilmente rubate in rete.

Account abbandonati

Un altro importante consiglio è la cancellazione dei propri dati. Sono tante le volte che spesso un utente decide di provare un applicazione, un sito, una community o un forum, un social, servizi online e quant'altro sia possibile trovare in rete e una volta effettuata la registrazione spesso obbligatoria, l'utente rimasto deluso del servizio, dell’applicazione o altro, non provvede alla cancellazione dell’account ma passa direttamente alla disinstallazione dell'app o all'abbandono del forum in termini di non visitarlo più in futuro. Questa scelta come si comprende salta il passaggio più importante di tutte: prima di abbandonare il sito o disinstallare una possibile app scaricata su smartphone accertatevi di aver provveduto all'eliminazione del profilo e una volta avuto conferma potete pure disinstallare o abbandonare il servizio.

Conclusioni

In conclusione, come si può aver ben capito, la situazione dei social network e la loro privacy è ancora molto discussa, ma la prima vera difesa contro le violazioni ha inizio dall'utente stesso, il quale deve avere piena consapevolezza del mondo del web e molte volte la vittima è chi non ha ben chiaro il meccanismo di funzionamento di un dato social o altre piattaforme: conoscere i comportamenti standard di un social network permetterebbe già all'utente di evitare di poter rivelare dati che preferirebbe non condividere con altri. Essere a conoscenza di tali meccanismi dei social network (come i like cliccati e poi visibili e le possibili condivisioni a catena anche di post e foto di proprietà) può aiutare l'utente a comprendere come proteggere i propri dati e quali provvedimenti prendere, per esempio la modifica e la gestione delle preferenze della privacy creando e scegliendo con cura delle liste di utenti permessi ed altri esclusi o addirittura bloccati. Nel caso di altre piattaforme, quali l'email di Gmail come visto, basterebbe prestare attenzioni agli avvisi stessi che vengono proposti all'utente. In ogni caso, forte attenzione o meno da parte dell’utente, al momento attuale questo argomento resta comunque un discorso ripreso più volte: che social network e privacy siano un’accoppiata quasi impossibile?

Il tema della sicurezza dei dati in rete e l’uso dei social network è centrale. Quanto è importante per voi la possibilità di poter essere sempre connessi? Secondo voi i social network rappresentano più un’opportunità o un rischio?

Tutti hanno un account sui social ormai, dai bambini (che non dovrebbero esserci) agli adulti di ogni età. Ma quanti hanno consapevolezza degli strumenti che usano e dei pericoli nascosti? E’ poi così forte il desiderio di apparire, che si è disposti a mettere sui social di tutto, comprese le immagini dei propri figli minorenni, ignorando che anche loro hanno diritto ad una privacy.