Bluetooth è una specifica industriale per reti senza fili (WPAN: Wireless Personal Area Network). Fornisce un metodo standard, economico e sicuro per scambiare informazioni tra dispositivi diversi attraverso una frequenza radio sicura a corto raggio. Vediamolo in dettaglio.

La tecnologia Bluetooth è stata originariamente messa a punto per Ericsson nel 1994. Nel febbraio 1998 un gruppo di interesse battezzato Bluetooth Special Interest Group (Bluetooth SIG), che riuniva più di 2000 compagnie fra cui Agere, Ericsson, IBM, Intel, Microsoft, Motorola, Nokia e Toshiba, è stato formato per produrre le specifiche Bluetooth 1.0, pubblicate nel luglio del 1999. La tecnologia Bluetooth è prevista principalmente per collegare fra loro delle periferiche (stampanti, telefoni cellulari, apparecchiature domestiche, auricolari senza fili, mouse, tastiere, ecc...), dei computer o dei personal assistant (PDA), senza utilizzare dei cavi. La tecnologia Bluetooth è ugualmente sempre più usata nei telefoni cellulari, per permettere loro di comunicare con dei computer o personal assistant e soprattutto con dei dispositivi mani-libere come gli auricolari bluetooth. Il Bluetooth permette di ottenere una banda nell’ordine di 1 Mpbs, corrispondente a 1600 scambi al secondo in full-duplex, con una portata di una dozzina di metri circa con un dispositivo di classe II e di un po’ meno di un centinaio di metri con un dispositivo di classe I. Contrariamente alla tecnologia IrDa, principale tecnologia concorrente che utilizza dei raggi luminosi per la trasmissione dei dati, la tecnologia Bluetooth usa le onde radio (banda di frequenza dei 2.4 GHz) per comunicare, senza che le periferiche abbiano necessariamente un legame visivo fra loro per comunicare. Così due periferiche possono comunicare rimanendo da una parte e dall’altra di una barriera e, ciliegina sulla torta, le periferiche Bluetooth (figura 1) sono capaci di rilevarsi senza l’intervento dell’utilizzatore per quanto poco siano a portata reciproca.

Figura 1: struttura di una rete bluetooth.

Lo standard Bluetooth si compone di diverse norme:

» IEEE 802.15.1 definisce lo standard Bluetooth 1.x che permette di ottenere una banda di 1 Mbit/sec;

» IEEE 802.15.2 propone dei consigli d’utilizzo della banda di frequenza 2.4 GHz (frequenza utilizzata anche per il WiFi). Questo standard non è tuttavia ancora validato;

» IEEE 802.15.3 è uno standard in corso di sviluppo che vuole proporre una banda veloce (20 Mbit/s) con la tecnologia Bluetooth;

» IEEE 802.15.4 è uno standard in corso di sviluppo per delle applicazioni Bluetooth a banda lenta.

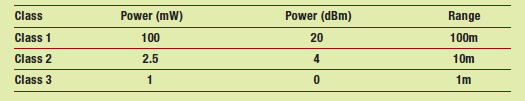

Tabella 1: classi di potenza.

Lo standard IEEE 802.15.1

Le specifiche delle connessione Bluetooth possono essere elencate nel modo seguente:

» frequenza di lavoro: 2.4 Ghz, max 721 Kbit/s per dati + 3 canali voce;

» Usa FH-SS con 79 frequenze spaziate di 1 Mhz da 2.402 a 2.480 Ghz, ogni 625µs cambia portante (Time DivisionDuplexing), ciò per ridurre interferenze con WLAN;

» Ptx=1 mW o 100 mW;

» Usa modulazione Gaussian Frequency ShiftKeying–GFSK.

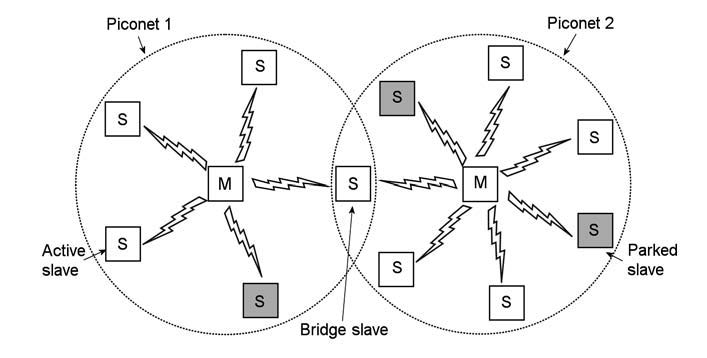

Un dispositivo Bluetooth che funge da master può comunicare con altri 7 dispositivi che fungono da slave. Questo gruppo di 8 dispositivi è chiamato piconet. Una piconet è sostanzialmente una rete autonoma che usa la tecnologia Bluetooth per permettere ad una stazione master di mettere in comunicazione altre 7 stazioni slave. E’ possibile comunque avere fino a 255 ulteriori dispositivi che però devono essere inattivi, e riattivati in un qualunque momento dalla stazione master. In ogni momento i dati possono essere trasferiti fra la master e uno slave; gli altri slave sono via via interrogati in pollingcon un round-robin. In ogni momento ogni dispositivo può switchare da master a slave e viceversa. Le specifiche Bluetooth permettono di connettere due o più piconet per formare una scatternet con uno o più dispositivi che funzionano da master in una piconet e slave nell’altra.

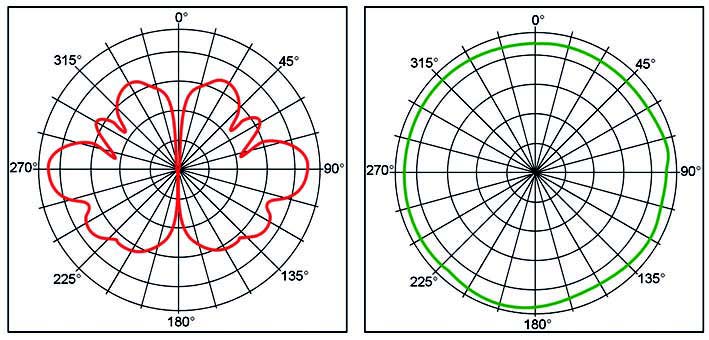

Figura 2: diagrammi di propagazione.

Un disposiitivo Bluetooth può sempre trasmettere le seguenti informazioni:

» DeviceName

» DeviceClass

» Lista di servizi

» Informazioni tecniche, come funzionalità, costruttore, specifiche.

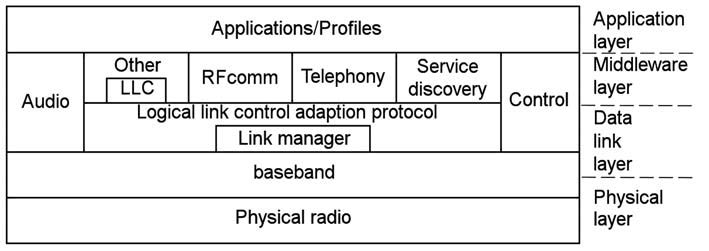

Figura 3: struttura Bluetooth.

Qualunque dispositivo può inviare una richiesta per cercare altri dispositivi in visibilità cui connettersi; qualunque dispositivo può essere configurato in modo da rispondere o meno a queste richieste. Se il dispositivo richiedente conosce già l’indirizzo dell’altro, questo risponderà immediatamente inviando le informazioni. Ogni dispositivo ha un indirizzo unico a 48-bit. Spesso però questi sono sostituiti da nomi assegnati dagli utenti, e saranno questi ad apparire quando si fa la scansione dello spettro. Per esempio molti cellulari hanno già preimpostato marca e modello come nome. Per stabilire una connessione fra due periferiche bluetooth bisogna seguire una procedura relativamente complicata che permette di avere un certo livello di sicurezza, secondo lo svolgimento seguente:

» Modo passivo;

» Fase d’inchiesta: scoperta dei punti di accesso;

» Sincronizzazione con i punti di accesso (paging);

» Scoperta dei servizi del punto d’accesso;

» Creazione di un canale con il punto d’accesso;

» Accoppiamento attraverso un codice PIN (sicurezza);

» Utilizzo della rete.

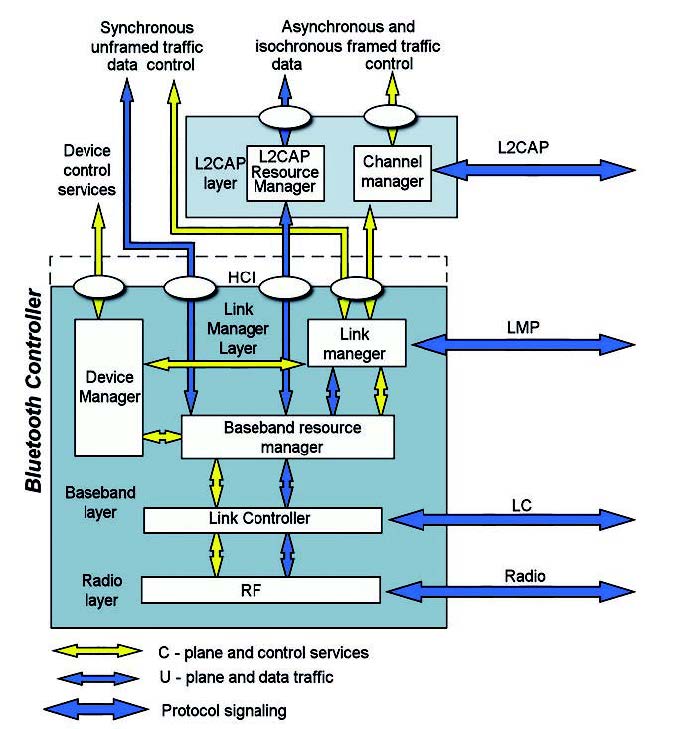

Figura 4: bluetooth controller

In una normale utilizzazione, una periferica funziona in « modo passivo », cioè essa è in ascolto della rete. Lo stabilimento di una connessione comincia da una fase detta « fase di ricerca » (in inglese « inquiry »), durante la quale la periferica master invia una richiesta di ricerca a tutte le periferiche presenti nella sua zona di portata, chiamate punti di accesso. Tutte le periferiche che ricevono la richiesta rispondono con il loro indirizzo. La periferica master sceglie un indirizzo e si sincronizza con il punto di accesso secondo una tecnica, detta paging, che consiste soprattutto nel sincronizzare il proprio orologio e la propria frequenza con il punto di accesso. In seguito si stabilisce un legame con il punto d’accesso, che permette alla periferica master di cominciare una fase di scoperta dei servizi del punto d’accesso, secondo un protocollo chiamato SDP (Service Discovery Protocol). A conclusione di questa fase di scoperta dei servizi, la periferica master è in grado di creare un canale di comunicazione con il punto di accesso utilizzando il protocollo L2CAP. Secondo i bisogni del servizio, un canale supplementare, detto RFCOMM, funzionante sotto il canale L2CAP potrà essere stabilito per fornire una porta seriale virtuale. In effetti alcune applicazioni sono previste per connettersi ad una porta standard, indipendentemente dall’hardware. E’ il caso, ad esempio, di alcune applicazione di navigazione stradale previste per connettersi a tutti i dispositivi GPS Bluetooth (Global Positioning System, un sistema di geolocalizzazione via satellite, che permette di conoscere le coordinate terrestri di un terminale mobile o di un veicolo). Può succedere che il punto d’accesso integri un meccanismo di sicurezza, detto accoppiamento (in inglese pairing), che permette di limitare l’accesso ai soli utilizzatori autorizzati per garantire un certo livello di tenuta della pico net. Il pairing si effettua attraverso una chiave di cifratura comunemene detta « codice PIN » (PIN significa Personal Information Number). Il punto di accesso invia quindi una richiesta di pairing alla periferica master. Questa può nella maggior parte dei casi scatenare un intervento dell’utilizzatore per inserire il codice PIN del punto di accesso. Se il codice PIN ricevuto è corretto, l’associazione ha luogo. In modalità sicura, il codice PIN sarà trasmesso cifrato con l’aiuto di una seconda chiave, al fine di evitare ogni esposizione al rischio. Quando il pairing è effettivo, la periferica master è libera di usare il canale di comunicazione così stabilito. Lo standard Bluetooth definisce un certo numero di profili d’applicazione (Bluetooth profiles), che permettono di definire il tipo di servizi offerti da una periferica Bluetooth. Ogni periferica può così supportare diversi profili. Ecco una lista dei principali profili Bluetooth:

» Advanced Audio Distribution Profile (A2DP): profilo di distribuzione audio avanzata;

» Audio Video Remote Control Profile (AVRCP): profilo di telecomando multimediale;

» Basic Imaging Profile (BIP): profilo d’infografia di base;

» Basic Printing Profile (BPP): profilo di stampa di base;

» Cordless Telephony Profile (CTP): profilo di telefonia senza fili;

» Dial-up Networking Profile (DUNP): profilo d’accesso alla rete a distanza.

» Fax Profile (FAX): profilo di fax;

» File Transfer Profile (FTP): profilo di trasferimento di file;

» Generic Access Profile (GAP): profilo d’accesso generico;

» Generic Object Exchange Profile (GOEP): profilo di scambio di oggetti;

» Hardcopy Cable Replacement Profile (HCRP): profilo di sostituzione di hardcopy;

» Hands-Free Profile (HFP): profilo mani libere;

» Human Interface Device Profile (HID): profilo d’interfaccia uomo-terminale;

» Headset Profile (HSP): profilo dell’auricolare;

» Intercom Profile (IP): profilo d’intercom (walkie-talkie);

» LAN Access Profile (LAP): profilo d’accesso alla rete;

» Object Push Profile (OPP): profilo di invio dei file;

» Personal Area Networking Profile (PAN): profilo di rete personale;

» SIM Access Profile (SAP): profilo di accesso ad una scheda SIM;

» Service Discovery Application Profile (SDAP): profilo di scoperta delle applicazioni;

» Synchronization Profile (SP): profilo di sincronizzazione con un gestionario delle informazioni personali (detto PIM per Personal Information Manager);

» Serial Port Profile (SPP): profilo di porta seriale.