Search Results for: algoritmo di cifratura

Dieci anni fa Blockchain non c'era e adesso è considerata una delle tecnologie più rivoluzionarie e piena di prospettiva sulla scena IT attuale. Non è la prima volta che negli ultimi trenta o quarant'anni qualche tecnologia informatica ha promesso di …

La comunicazione diretta tra dispositivi può portare a diversi benefici agli utenti in varie applicazioni, laddove i terminali siano nelle vicinanze. Lo standard LTE permette questo tipo di comunicazione. Il campo delle applicazioni, anche di natura commerciale è assai vasto, …

Le news di questo mese riguardano importanti aggiornamenti in vari campi dell’elettronica, con nuovi IC e sistemi di sviluppo. La STMicroelectronics ha presentato nuovi controller step-down PM6773 e PM6776 per soddisfare le richieste di basso consumo energetico nei server e …

L’internet delle cose apre un nuovo ecosistema di dispositivi elettronici connessi che possono comunicare tra loro per fornire funzionalità personalizzate. Le maggiori sfide risiedono nella sicurezza delle informazioni confidenziali da accessi non autorizzati. Questo richiede un grande sforzo della matematica …

Bluetooth 5 è la nuovissima versione della tecnologia di comunicazione Bluetooth approvata dal SIG ovvero Special Interest Group, il consorzio che ne supervisiona e controlla gli standard. Le attese su questa nuova versione Bluetooth sono tantissime, in particolare, per lo …

Mentre molti di noi stanno aspettando che l'Internet delle Cose (IoT) trasformi la nostra vita quotidiana, l'Internet delle Cose Industriale (IIoT) - ovvero IoT applicato alla manifattura, alla logistica e ad altre industrie - è già in opera, rendendo i …

L’Embedded Microprocessor Benchmark Consortium (EEMBC) ha l'obiettivo di sviluppare misure di riferimento per la stima delle prestazioni di processori e compilatori in applicazioni embedded. Grazie agli sforzi combinati dei suoi membri, i benchmark EEMBC sono presto divenuti uno standard industriale …

Il GSM è lo standard utilizzato per la trasmissione su mobile e A5/1 è uno dei sistemi per cifrarne le informazioni. In questo articolo vedremo alcune caratteristiche e la realizzazione di un algoritmo di questo tipo. Ogni frame, in ambito GSM, è composto di 114 bit (per ogni direzione) e uno degli algoritmi maggiormente utilizzati …

Lo sviluppo di applicazioni basate su trasmissione di dati attraverso reti LAN o WAN ha portato alla necessità di una sempre maggiore protezione delle informazioni trasferite. Il processore Moschip MCS1000, si presenta con un valido supporto per progetti in cui la …

Con questo articolo ho voluto approfondire un argomento affascinante che è stato già affrontato in almeno tre articoli di ELETTRONICA OPEN SOURCE (La crittografia asimmetrica rende più sicura la vostra auto, CODICE CRITTOGRAFICO BERCODE. Dalla genetica alla sicurezza informatica e …

Quanto è sicuro un codice crittografico? Le nostre informazioni sono protette abbastanza nell’era della condivisione globale? In questo articolo andremo a vedere le regole che governano l’eterno scontro tra crittoanalisti e crittografi.

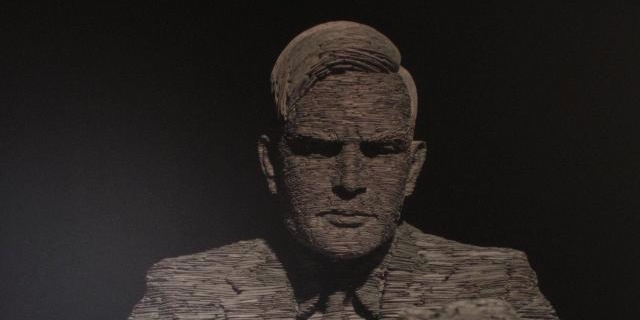

Lo scorso 23 giugno si è celebrato il centenario della nascita di Alan Turing, il genio britannico pioniere nel campo dell'informatica e dell'intelligenza artificiale, ricordato soprattutto, ma non solo, per due concetti ben noti a chi studia o lavora nel …

Configurare una rete wireless protetta per la casa o per l’ufficio è un’esigenza primaria al giorno d’oggi, perché il rischio del vicino cybernauta malefico che tenta di craccare la password, o del passante casuale in cerca di una rete a …

Proteggere la proprietà intellettuale di una società o IP è una delle priorità più alte in un mercato competitivo. Esaminiamo alcune delle questioni qui elencate.

A Monaco di Baviera la sicurezza delle auto ancora in primo piano. Ormai, i sistemi di chiusura e di apertura delle nostre automobili che si basano su tecnologie di radio controllo sono onnipresenti sul mercato, ma la sicurezza di questi …

Ancora un’altra banale modifica per RKE?