Search Results for: chiavi sicurezza

Se pensavate di aver visto tutte le serie di film di fantascienza, avete commesso un clamoroso errore. Ciò di cui stiamo per parlarvi, infatti, è a metà tra una notizia (non banale) e un film di fantascienza vero e proprio. …

Dal punto di vista delle tecnologie e dei protocolli di comunicazione, il mondo di internet delle cose (IoT) si trova ancora in uno stadio iniziale di adozione. A differenza di altri contesti che comportano un elevato scambio di informazioni, la …

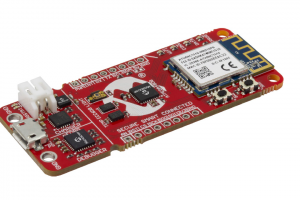

La scheda ESPertino presenta tutte le caratteristiche richieste per supportare anche le più critiche e sfidanti applicazioni in ambito IoT (Internet of Things). Oltre alla connettività, resa possibile grazie alle interfacce integrate WiFi e Bluetooth, ESPertino dispone anche di funzionalità …

In questo articolo proponiamo la realizzazione di un semplice pulsante che potrebbe risultare utile in molte situazioni se non, addirittura, salvare la vita. Si tratta di un comando remoto, a disposizione di persone parzialmente autosufficienti che, se azionato, avvia molteplici …

Progettare sistemi sicuri e connessi al cloud non deve essere un processo faticoso. Le schede di sviluppo AVR-IoT e PIC-IoT di Microchip offrono un punto di partenza perfetto per gli ingegneri che vogliono creare un qualsiasi dispositivi IoT, dai nodi …

In un mondo tecnologico dove tutti sono connessi con tutti e ognuno di noi possiede un suo account sui vari social diventa di fondamentale importanza prendere coscienza di come ci si muove in rete, cosa si condivide e soprattutto saper …

La programmazione nel mondo del networking è un universo complesso e articolato. Freescale offre la suite di applicativi VortiQa per mettere a disposizione di tutti una serie completa ed efficace di strumenti per il networking. In questo articolo vedremo la struttura e …

Con l'accelerazione dell'ecosistema tecnologico LoRa, la sicurezza rimane un'area di miglioramento del mercato a causa delle vulnerabilità che lasciano le chiavi di rete e del server delle applicazioni accessibili nella memoria di moduli e microcontrollori (MCU) accoppiati con uno stack …

I terremoti colpiscono con una rapidità impressionante. Se si vuole realizzare un sistema in grado di rilevare automaticamente l’arrivo di un terremoto, occorre essere in grado di trasmettere queste informazioni vitali il più velocemente possibile, in altre parole in tempo …

Una panoramica delle periferiche presenti a bordo dei microcontrollori Atmel AVR UC32. UC3 è la famiglia di microcontrollori AVR a 32 bit di Atmel per sistemi ad elevate prestazioni nei più diversi ambiti di applicazione, che vanno dal controllo nei …

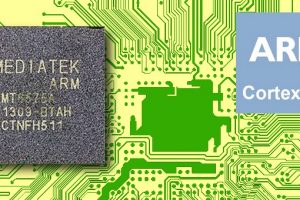

Il processore ARM Cortex-A9 si distingue per un livello di prestazioni e di efficienza energetica senza precedenti, proponendosi come la soluzione ideale per tutte le applicazioni in cui sono richieste elevate performance, bassi assorbimenti e bassi valori di dissipazione termica. La famiglia di processori …

Ethereum è una piattaforma decentralizzata che permette di implementare contratti intelligenti, chiamati anche Smart Contracts. Si tratta di contratti che si autoeseguono esattamente come se fossero programmati per funzionare con continuità, senza alcun rischio di frode o interferenza di terzi. …

Continuiamo ad approfondire le conoscenze sulla lampada Wifi. In questo articolo allargheremo le possibilità di utilizzo della lampadina, connettendola ai servizi offerti da IFTTT. Con essi, elimineremo i limiti imposti dal normale utilizzo del dispositivo, permettendo l'attivazione della lampada con …

Siamo ormai nel cuore della rivoluzione industriale dell’era digitale, la cosiddetta Industry 4.0. Sempre più dispositivi IoT (Internet of things) si fanno strada nel mondo, dagli ambienti consumer a quelli industriali, passando per l’automotive e l’elettromedicale. La diffusione massiva di …

I dispositivi logici programmabili FPGA, per le loro stesse caratteristiche, hanno da sempre rappresentato un interessante compromesso nel pieno soddisfacimento di questi requisiti. Tuttavia, per stare al passo con il mercato in continua evoluzione e mantenere così una posizione dominante …

A causa dell’incessante richiesta di misure atte ad incrementare la sicurezza, impronte digitali, caratteristiche dell’iride o geometria del volto sono ormai uscite dal mondo della fantascienza per arrivare nella nostra vita quotidiana: le tecnologie biometriche trovano infatti applicazione negli ambiti più diffusi, …

Gli attacchi informatici dannosi su larga scala si vanno diffondendo rapidamente con i conseguenti impatti negativi sia sugli Enti governativi sia sulle aziende private. Con il passare del tempo questi attacchi sono diventati sempre più sofisticati e quindi difficili da …

Perché si dovrebbe realizzare un nuovo sistema di sicurezza, quanto in commercio esiste già una grande varietà di hardware e di software di crittografia? La ragione è semplice: non si può fare totale affidamento a tali dispositivi perché nella maggioranza …

Il white paper di Bitcoin è stato l'innesco della tecnologia blockchain che ad oggi rappresenta uno degli sviluppi più interessanti a livello informatico. Le sue applicazioni sono innumerevoli e mentre nascono nuove blockchain e nuovi progetti è importante capire da …

La criptazione dei dati è un’elaborazione algoritmica a seguito della quale il contenuto di un file diviene illeggibile. Il file tornerà nelle condizioni originarie solo conoscendo un’apposita password (o chiave) di decriptazione. Analizziamo in questa prima parte le caratteristiche principali della criptazione dei dati. Non occorrono investimenti per difendere i dati …