È illegale accedere ai sistemi di computer di cui non si è proprietari o danneggiare proprietà altrui. Nel continuare il dibattito pubblico sulle normative dei droni, è fondamentale capire il più possibile che molti aspetti del problema comprendono l'impatto sociale, la politica, la privacy e, naturalmente, la sicurezza. Speriamo che i produttori adottino misure per migliorare la sicurezza dei loro prodotti e gli utenti continuino ad informarsi sulle capacità e le vulnerabilità delle tecnologie emergenti. L'autore dell'articolo si dissocia da ogni responsabilità derivante da azioni inappropriate o illegali dovute all'abuso delle tecniche descritte.

N.B.: Le informazioni qui presentate hanno fini puramente didattici. Come per tutte le guide che riguardano la sicurezza della rete e del computer, le tecniche devono essere eseguite solo su dispositivi di cui siete proprietari o su cui avete il permesso di operare. Questo tutorial è stato progettato per aiutare gli utenti a comprendere le implicazioni sulla sicurezza nell'utilizzo di comunicazioni wifi non protette, esplorandole in un comune modello di drone: Parrot AR.Drone 2.0.

Introduzione

I quadcopter sono in grado di trasmettere video di alta qualità e stanno rendendo possibile riprendere prospettive eccezionali. Ma questi "sistemi aerei senza pilota", come il FAA li chiama, hanno imposto nuove sfide in materia di sicurezza d privacy, e molti esperti ci tengono a mettere in guardia i piloti sulle possibilità di un sempre maggiore utilizzo dei droni. Oltre alla minaccia di una costante sorveglianza, c'è la possibilità che le aziende (o gli hacker) siano in grado di raccogliere informazioni sulla posizione di dispositivi mobili utilizzando droni vaganti.

Di conseguenza, sta fiorendo uno studio casalingo sulla tecnologia anti-drone. Questi dispositivi sono disponibili in una vasta gamma di formati, da quello provvisto di eliche a quelli portatili. Vi mostrerò come costruire la nostra piattaforma per mettere in atto un attacco su rete contro una tipologia di controllo di quadcopter: il Wi-Fi.

Fate attenzione

Sebbene non venga trattato il disturbo del segnale o dell'energia diretta, vale la pena notare che il disturbo crea gravi rischi per la sicurezza ed è illegale. Inoltre, le tecniche da computer che tratteremo dovrebbero essere attuate solo su reti e dispositivi di cui si è in possesso, o su cui si ha il permesso di sperimentare.

PERCHÉ 802.11?

Il Wi-Fi è un'interfaccia fondamentale per molti quadcopter attuali. Alcuni lo usano come interfaccia tra il controller ed un tablet che permette la visualizzazione dei dati di mappatura e di telemetria. Alcuni droni, come Bebop e AR.Drone 2.0 di Parrot, sono interamente controllati tramite Wi-Fi. Questo tipo di sistema abbassa le barriere all'ingresso nello spazio drone in quanto i piloti possono utilizzare i propri dispositivi per il controllo, ma ciò crea situazioni di sicurezza interessanti dal momento che gli attuali attacchi basati sulla rete possono ora essere utilizzati contro questi dispositivi. I droni moderni sono essenzialmente computer volanti, molti degli attacchi contro i sistemi informatici tradizionali sono anche piuttosto efficaci. L'AR.Drone 2.0, in particolare, ha molte caratteristiche e sensori sorprendenti a cui tutti gli utenti possono accedere, e il suo basso costo lo rende una piattaforma ideale per la sperimentazione e l'apprendimento.

COME FUNZIONA

L'AR.Drone 2.0 crea un punto di accesso a cui l'utente può collegarsi attraverso uno smartphone. Il punto di accesso creato, è denominato ardrone2_ seguito da un numero casuale. Questo punto di accesso di default è aperto e non offre alcuna autenticazione o crittografia. Una volta che un utente collega il dispositivo al punto di accesso, potrà lanciare l'applicazione per avviare il controllo del drone. Questo processo, se conveniente per l'utente, rende il controllo del drone estremamente facile. L'AR.Drone 2.0 è così hackerabile, infatti, che esistono comunità e concorsi basati proprio sulla modifica di questo particolare drone.

Il nostro test

Utilizzando un computer portatile, una scheda Wi-Fi USB, e la nostra nuova antenna, esploreremo un semplice attacco. Accendete l'AR.Drone 2.0 e fateci un giro utilizzando l'app. Dopo pochi secondi, il suo punto di accesso comparirà anche nelle vostre reti wireless disponibili. Connettetevi alla rete e avviate l'applicazione di terminale che preferite. L'indirizzo del gateway predefinito per la rete avrà un indirizzo di 192.168.1.1. Potrete fare telnet a questo indirizzo dal momento che il servizio viene, purtroppo, lasciato aperto sul sistema.

Telnet è un vecchio protocollo per l'accesso ai computer remoti. A questo punto, è possibile esplorare il sistema o spegnerlo del tutto senza che l'utente legittimo sappia cosa sta succedendo. Usando una combinazione di strumenti di rete liberamente disponibili, si possono facilmente eseguire tutte queste operazioni dal computer.

Ora vedremo com'è possibile automatizzare questo attacco con un Raspberry Pi, un touchscreen e un paio di script Bash.

E' stato usato un tutorial fornito da Adafruit per impostare il mio Raspberry Pi con un touchscreen, in modo da poter lanciare i miei attacchi con un clic. Supponendo di avere un Pi già impostato, esaminiamo passo passo come automatizzarlo.

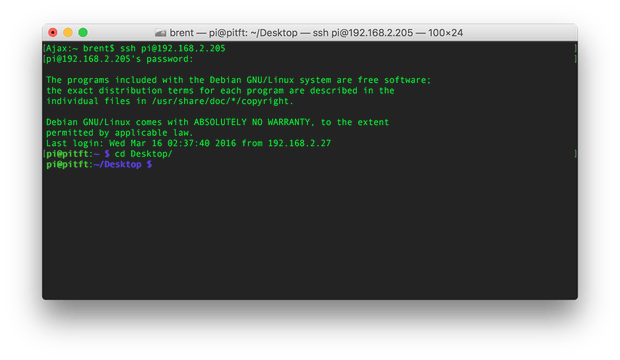

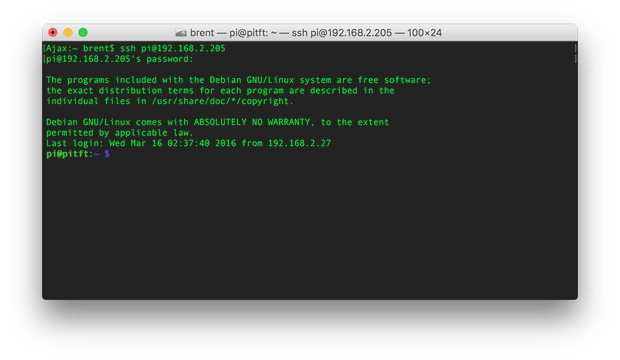

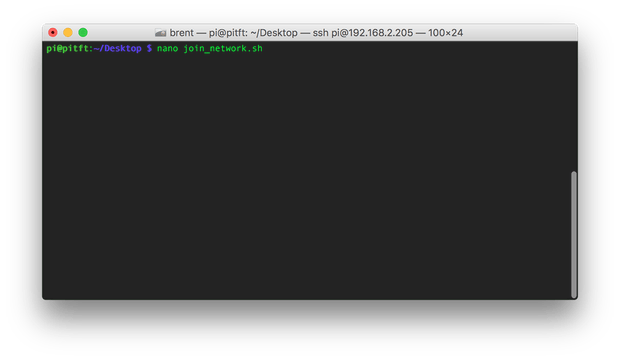

Il primo passo è quello di accedere al vostro Pi usando SSH (figura 1).

Cambiate directory al desktop del Pi (o dove volete) in modo che gli script siano facili da trovare e da cliccare (Figura 2).

Figura 2: Cambio di directory

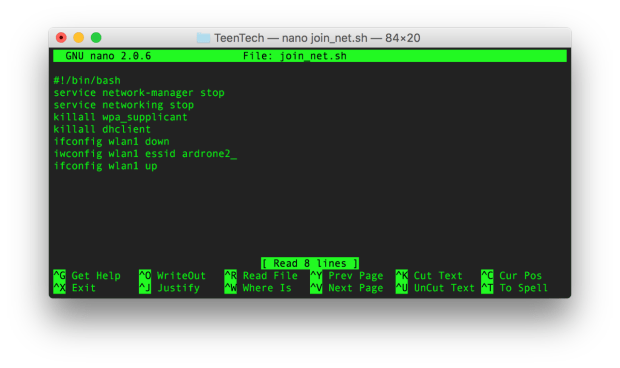

Utilizzando un editor di testo, create un nuovo file. Il file in questione è stato nominato join_network.sh perché si utilizzerà proprio questo per far si che il Pi si unisca automaticamente al punto di accesso di AR.Drone 2.0 (Figura 3).

Aggiungete queste 8 linee allo script (Figura 4). Sulla linea 7, inserite il nome completo del punto di accesso di AR.Drone 2.0. Una volta fatto, salvate tutto.

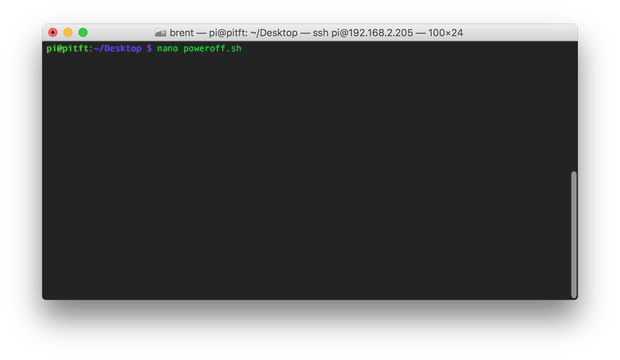

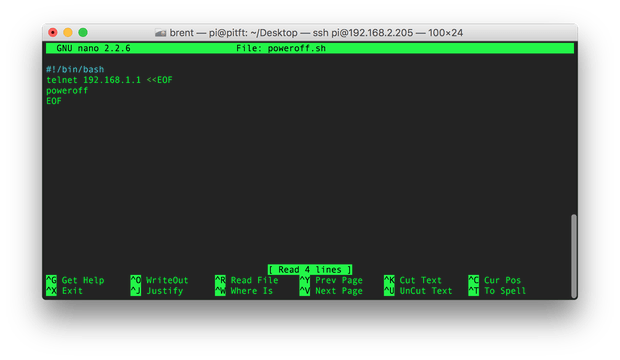

Adesso state per automatizzare la connessione testata precedentemente e state per inviare un comando supplementare per disattivare il drone (figura 5 e 6). Iniziate creando un altro script: poweroff.sh.

FIgura 5: Inizializzazione di un altro script

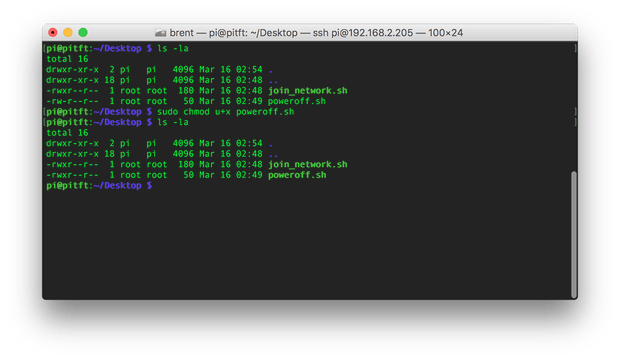

Aggiungete queste linee allo script (Figura 6). Si avvierà quindi una connessione telnet al drone, che si trova a 192.168.1.1, e verrà inviato il comando di spegnimento, che comunicherà al drone (che è un computer, dopo tutto) di spegnersi. Ora fate in modo che gli script siano eseguibili. Per fare ciò, digitate sudo chmod u+x filename. Provatelo per entrambi i file; Possiamo verificare che siano eseguibili digitando ls -la e cercando i permessi rwx di lettura, scrittura, esecuzione associati al file (Figura 7).

Figura 7: Test sugli script

I due script sono pronti per l'uso. Assicuratevi che non ci siano persone o oggetti fragili sotto il drone durante il test. Divertitevi!

Costruire una Lattinantenna

Aumentate il segnale wireless con un'antenna direzionale realizzata con una lattina. In un mondo senza fili, la connettività la fa da padrona (Figura 8). Una buona antenna collegata al dispositivo wireless amplificherà il segnale ed estenderà notevolmente la gamma. In meno di un'ora, si può costruire la propria "lattinantenna" direzionale per la connessione a hot spot wireless lontani o interagire con i dispositivi wireless, come alcuni dei droni presentati in questo numero.

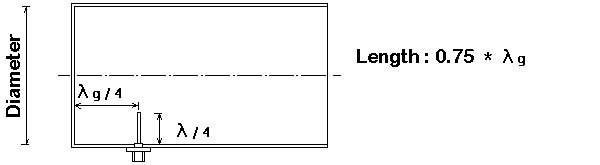

Calcolo

La parte più difficile in questa caso è il calcolo della posizione migliore per il montaggio del connettore radio, e la corretta lunghezza del filo per avere prestazioni ideali dall'antenna. Fortunatamente, ci sono un sacco di risorse online di grande aiuto con la matematica, come ad esempio csgnetwork.com/antennawncalc.html. L'immagine di figura 9 fornisce una panoramica di come le misurazioni vengono calcolate.

Date le dimensioni della lattina, circa 100 mm di diametro, il connettore di tipo N deve essere montato a 44 millimetri dal fondo della lattina. La frequenza che ci interessa è nella banda 2,4 GHz, così l'altezza totale del filo di rame deve essere approssimativamente di 31 millimetri.

Misura

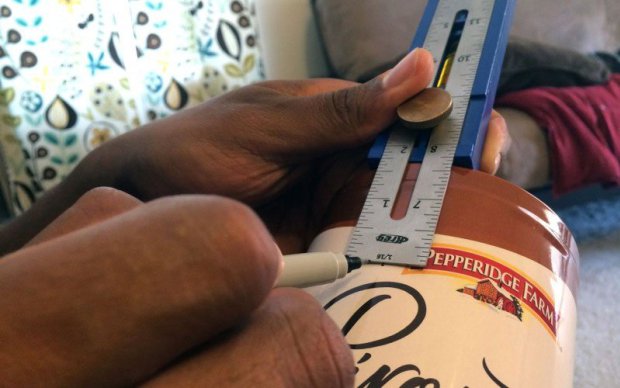

Misurate 44 millimetri dal fondo della lattina (figura 10), e segnate la posizione per il connettore N con un pennarello indelebile. (E' stato misurato 44 millimetri verso il basso dalla parte superiore della mia lattina, che ha un coperchio sostituibile che ho usato come parte posteriore della mia antenna.)

Foratura

Sul segno che avete fatto, praticate un foro in modo che il connettore N entri comodamente. È bene iniziare con un piccolo foro e lavorarci fino a quando il buco sarà delle giuste dimensioni. Una volta fatto, levigate la zona intorno al foro per assicurare un buon contatto con il connettore (Figura 11).

Figura 11: L'antenna in costruzione

Provate a far entrare il connettore e segnate i 4 fori di montaggio. Praticate dei fori in corrispondenza delle viti a ferro che utilizzerete per montare il connettore. Oppure evitate le viti e saldate il connettore alla latta

Saldatura del filo AL CONNETTORE N

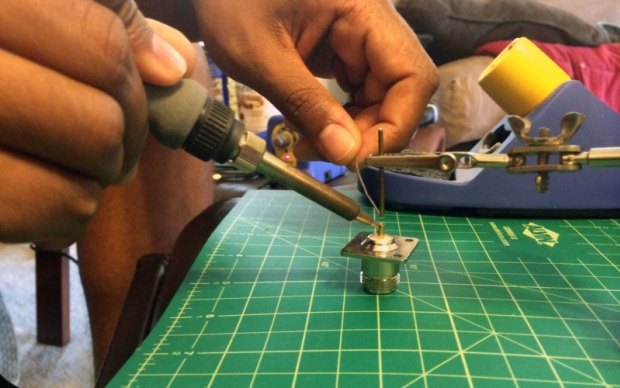

È necessario preparare il connettore prima che venga montato. Prendete un pezzo di filo di rame lungo circa 10cm - più è dritto meglio è - e rimuovere eventuali rivestimenti. Ora dovete saldare quel filo di rame alla parte superiore del connettore. È un po' difficile (Figura 12).

Dopo la saldatura del filo al connettore, provate a farlo entrare e poi tagliate il filo alla distanza calcolata al passaggio relativamente al calcolo. Nel mio caso, si trattava di 31 millimetri.

Montaggio del CONNETTORE

Se non avete saldato il connettore alla latta, stringete le viti dall'esterno della lattina nei loro dadi all'interno. Se necessario, è possibile tagliare la parte inferiore e poi mettere del nastro adesivo. Ecco la vostra nuova Lattinantenna (figura 13).

SCHEDA WIFI

Avvitate il cavo a spirale e il connettore N nella vostra scheda. La vostra lattinantenna è bella e pronta.

Ulteriori aggiunte

È possibile aggiungere una mano di vernice per rendere il tutto più tattico, oppure aggiungere una maniglia o montare il tutto su un treppiede per puntare in maniera più precisa.

ALTRE POSSIBILITA' LEGATE AL DRONE

Questa è solo la punta di un iceberg - ci sono svariate cose che un utente malintenzionato potrebbe fare. Compresi la modifica o eliminazione dei file di sistema, intercettazione di feed di video e di sensore, deviazioni del drone a posizioni alternative, o combinazioni di tutti questi elementi. L'Hacker e Produttore Samy Kamkar, progettista di RollJam e MagSpoof, ha anche rilasciato un progetto ideato per consentire ad un drone attaccante di cercare autonomamente eventuali droni Parrot entro il raggio Wi-Fi, disconnettere l'utente reale e avviare una nuova connessione che è controllata dal drone attaccante. Il risultato finale è essenzialmente quello di un esercito di droni "zombie". Abbiamo anche testato una serie di droni aL Make, che si basano su forme di connettività Wi-Fi per il loro funzionamento. Tutti i droni testati sono stati soggetti a deauthentication (deauth) ed attacchi di dissociazione, che hanno costretto tutti gli utenti ad uscire dal punto di accesso del drone, causando una conseguente perdita di connettività al drone.

OLTRE I DRONI

La "lattinantenna" fai da te" è incredibilmente utile per aumentare enormemente il raggio di connettività. Utilizzando il Raspberry Pi che abbiamo appena assemblato, un utente malintenzionato potrebbe riprogrammare il computer per eseguire una serie di attacchi, come ad esempio un attacco deauth contro l'hot spot di un bar. Quanto è utile? Beh, si consideri il seguente scenario: un utente malintenzionato imposta un punto di accesso falso chiamato "Miglior Wi-Fi", che è stato progettato per raccogliere credenziali. I clienti utilizzano la vera connessione del bar, non c'è dunque motivo da parte loro di utilizzare la rete fasulla del malintenzionato. Sapendo questo, il malintenzionato usa la sua piattaforma per fornire la deauth contro il punto di accesso vero e proprio costringendo tutti gli utenti a disconnettersi. Gli utenti non possono più raggiungere il punto di accesso vero e proprio e, avendo bisogno di connettività Internet, si collegano all'hot spot maligno (ma con un nome convincente) permettendogli di raccogliere le loro credenziali (Figura 15).

Come proteggersi

Il primo passo, ovviamente, è quello di informarsi su capacità e limiti dei droni oltre che sulle buone norme per la sicurezza. Ci sono vantaggi nell'utilizzare la connessione Wi-Fi, ad esempio, come i mezzi per controllare le macchine, ma ci sono molte cose da considerare dal punto di vista della sicurezza, come ad esempio i protocolli wireless di sicurezza, crittografia, e open ports. Per applicazioni più sensibili, ci sono opzioni molto più sicure in ambito di comando e controllo. Chiedete sempre il permesso e sperimentate in tutta sicurezza!

Link

Articolo originale: https://makezine.com/projects/build-wi-fi-drone-disabler-with-raspberry-pi/

L’idea mi sembra abbastanza ingegnosa, forse può essere di aiuto capire meglio la tecnologia dei droni (vedi primo link) per migliorare questo sistema di hacking, anche se i droni necessitano di sistemi di crittografia particolari.