Search Results for: crittografia

Transcend Information Inc., leader mondiale nel settore delle memorie e delle soluzioni di storage, ha sempre puntato sull'innovazione tecnologica per mantenere il suo vantaggio competitivo nel settore di riferimento. Una delle tecnologie chiave che ha permesso a Transcend di eccellere …

Vent’anni dopo aver rivoluzionato l’elettronica con il suo approccio open-source, Arduino è molto più di un circuito stampato basato su microcontrollore a 8 bit e di un ambiente di sviluppo software essenziale. Oggi il progetto è in prima linea per …

Apacer presenterà le sue ultime soluzioni di storage industriale ad electronica 2024 nel padiglione B4, stand 419. Sfruttando tecnologie all'avanguardia, questi prodotti innovativi sono progettati per soddisfare l'elevata domanda di storage affidabile di big data in applicazioni quali automotive, automazione, …

Silicon Labs ha recentemente presentato una nuova generazione di prodotti per l'Internet of Things (IoT), denominata Serie 3, che promette di rivoluzionare il settore con soluzioni avanzate e capaci di integrare l'Intelligenza Artificiale (AI). L'azienda Silicon Labs ha dichiarato che …

Negli scorsi anni della pandemia Covid-19, le industrie manifatturiere hanno dovuto affrontare problemi dovuti alla mancanza di un sistema di accesso remoto per le operazioni di produzione, mentre il settore IT (Information Technology) ha avuto un enorme incremento sfruttando il …

Il concetto di monitoraggio della catena del freddo è stato al centro dell'attenzione mondiale nel 2020, quando sono stati distribuiti i primi vaccini contro il COVID-19 che necessitavano di mantenere temperature ultra fredde tra -90°C e -60°C. Tuttavia, la necessità …

Nell'era dell'Industria 4.0, il monitoraggio e il controllo di apparecchiature elettriche domestiche e industriali da lunghe distanze con dispositivi a basso consumo energetico resta un’ardua sfida. Questo articolo descrive il progetto di un sistema di automazione che utilizza la tecnologia …

Negli ultimi anni, il controllo remoto è diventato una delle tecnologie più influenti e trasversali, abbracciando diversi settori come la domotica, l'automazione industriale, l'agricoltura di precisione e, persino, la sanità. La tecnologia del controllo remoto consente di monitorare e gestire …

Il settore dell'elettronica è in continua evoluzione, alimentato da innovazioni tecnologiche che trasformano il modo in cui viviamo e lavoriamo. Questa dinamica ha generato una crescente domanda di professionisti qualificati in varie aree dell'elettronica, offrendo numerose opportunità di carriera. Le …

Il Quantum Computing, o calcolo quantistico, rappresenta una delle innovazioni tecnologiche più promettenti e rivoluzionarie del nostro tempo. Questo nuovo paradigma potrebbe trasformare profondamente diversi settori, dall'Intelligenza Artificiale alla sicurezza informatica, influenzando anche l'ottimizzazione delle risorse e la simulazione di …

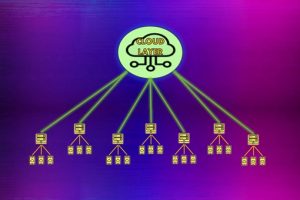

L'edge computing rappresenta un salto evolutivo nell'ambito dell'elaborazione e della gestione dei dati, offrendo un nuovo paradigma architetturale che si discosta dalle tradizionali infrastrutture centralizzate di cloud computing. In questo articolo, affronteremo una panoramica generale per quanto riguarda i fondamenti …

L'Internet delle Cose (IoT) sta rivoluzionando il mondo connettendo dispositivi, sistemi e servizi in modi innovativi. Al centro di questa trasformazione ci sono i protocolli di comunicazione, che consentono la trasmissione efficiente e sicura dei dati tra dispositivi. Questo articolo …

L'Internet delle Cose (IoT) sta trasformando le città moderne in Città Intelligenti, migliorando la qualità della vita dei cittadini attraverso soluzioni tecnologiche avanzate. Questo articolo esplora le principali sfide tecniche e le soluzioni per l'implementazione di un'architettura IoT urbana, focalizzandosi …

Negli ultimi anni, l'evoluzione dell'Intelligenza Artificiale (AI) e la crescente ubiquità dell'Internet of Things (IoT) hanno catapultato il mondo della tecnologia in una nuova era di possibilità e sfide. L'AI, con la sua capacità di simulare processi di intelligenza umana, …

Nell'anno 2020 sulla piattaforma di crowdfunding Kickstarter venne lanciato un progetto per finanziare la realizzazione di un dispositivo open source multiutensile per la ricerca e il pentesting di protocolli radio, di sistemi di controllo degli accessi, hardware e altro ancora. …

In generale, non sono molte le persone consapevoli dell'esistenza dell'hacking dei sistemi di blocco a RF. Uno degli strumenti hardware più utilizzati per questo genere di attacchi è HackRF One. Tuttavia, il costo dello strumento e la curva di apprendimento …

I veicoli a guida autonoma basati sull’Intelligenza Artificiale utilizzano reti aperte e la tecnologia ICT basata sull’Intelligenza Artificiale su piattaforme informatiche. Tuttavia, poiché gli attacchi hacker ai sistemi di controllo elettronico dei veicoli a guida autonoma sono diventati possibili, si …

L’industria automobilistica ha subìto un’enorme evoluzione da quando è stata prodotta la prima automobile più di un secolo fa. Mentre efficienza e versatilità sono gli obiettivi primari della ricerca in ambito automotive, dall'inizio degli anni '80, i produttori hanno sempre …

L'avvento dell'Internet delle Cose (IoT) ha rivoluzionato numerosi settori, tra cui quello della sanità. L'implementazione sempre più diffusa di dispositivi connessi, come sensori di monitoraggio dei pazienti, dispositivi di imaging medico, pompe di infusione e dispositivi di monitoraggio remoto, ha …

L'Internet of Medical Things (IoMT) rappresenta un'evoluzione significativa nel settore sanitario, combinando dispositivi medici con le tecnologie di rete per migliorare la qualità delle cure e l'efficienza dei servizi sanitari. Si tratta di un ecosistema complesso che include una vasta …