Search Results for: crittografia ECC

Gli Autonomous Driving Vehicles sono in grado di percepire il loro ambiente e gestire la navigazione senza la necessità di ricevere input umani. La tecnologia che è alla base dei veicoli a guida autonoma sta rivoluzionando il trasporto di merci …

Vediamo le caratteristiche dei microprocessori ARM. In particolare ci soffermeremo su quelli della NXP Semiconductors. L'architettura ARM (precedentemente Advanced RISC Machine, prima ancora Acorn RISC Machine) indica una famiglia di microprocessori RISC a 32bit utilizzata in una moltitudine di sistemi embedded (figura …

In molte applicazioni è spesso necessario generare numeri casuali distribuiti più o meno uniformemente in un determinato intervallo, ma l’ordine dei programmi e dei circuiti logici rende difficoltosa questa operazione. Ecco allora alcune utili tecniche. A parte la realizzazione di un giogo di dadi, la generazione di numeri casuali viene utilizzata in molteplici applicazioni e …

L'Internet of Things Industriale (IIoT) è uno degli spazi applicativi più difficili da progettare, poiché vi sono pressioni sullo sviluppatore da parte dei clienti, dell'amministrazione e dal mercato su prezzi, prestazioni e funzionalità. Creare la prossima generazione di sistemi industriali …

Siamo ormai nel cuore della rivoluzione industriale dell’era digitale, la cosiddetta Industry 4.0. Sempre più dispositivi IoT (Internet of things) si fanno strada nel mondo, dagli ambienti consumer a quelli industriali, passando per l’automotive e l’elettromedicale. La diffusione massiva di …

La blockchain technology che sappiamo essere un database transazionale, si configura come un vero e proprio metodo di distribuzione delle informazioni oltre che come un’infrastruttura tecnologica a più livelli. Può inoltre essere applicata ed implementata anche agli algoritmi di auto …

La maggior parte dei dispositivi Internet of Things (IoT) si basano sulle comunicazioni di rete per dare vita alle loro funzionalità uniche, indipendentemente dal fatto che si tratti di una lampadina che puoi controllare dal tuo telefono o della tua …

Perché si dovrebbe realizzare un nuovo sistema di sicurezza, quanto in commercio esiste già una grande varietà di hardware e di software di crittografia? La ragione è semplice: non si può fare totale affidamento a tali dispositivi perché nella maggioranza …

In questo articolo verrà descritto il modulo per la gestione del clock presente nella famiglia di microcontrollori AVR XMEGA di Microchip/Atmel, contraddistinti da un ottimo compromesso tra prestazioni e potenza assorbita. XMEGA occupa un ruolo di primaria importanza all’interno della nota famiglia di microcontrollori AVR di …

Nel mondo delle criptovalute, gli algoritmi di hash svolgono un ruolo fondamentale per consentire la validazione delle transazioni inserite nella blockchain. Anche se dietro a questi concetti esiste una trattazione matematica di una certa complessità, la comprensione del funzionamento degli …

In nessun altro settore il movimento verso la digitalizzazione è evidente come in quello industriale. L'ambiente della produzione è in continua evoluzione — è connesso e la comunicazione tra le varie divisioni aziendali o addirittura tra un’azienda e l’altra è …

La casa costruttrice Microchip ha proposto tempo fa una libreria software per supportare algoritmi di data encryption quali: il Triple DES (TDES) e l’Advanced Encryption Standard (AES). Il Data Encryption Standard (DES) è un algoritmo di cifratura con chiave a 56 bit ed è diventato …

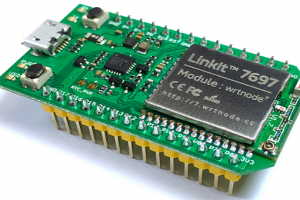

LinkIt 7697 è un prodotto co-ideato da Seeed Studio e MediaTek. Utilizzando il SoC MediaTek MT7697, mira a fornire una soluzione IoT snella e leggera. Se confrontato con Arduino UNO, LinkIt 7697 risulta più potente in quanto in grado di …

Diversi standard sono emersi per proteggere la segretezza delle chiavi e per facilitare lo scambio di queste chiavi su un canale insicuro in sicurezza. L’algoritmo di scambio Diffie-Hellman implementa lo scambio delle chiavi senza che sul canale insicuro vengano realmente scambiate le chiavi. …

Blockchain è in pratica un agglomerato di tecnologie. Per far si che le condizioni di lavoro e l'attuazione dei vari scopi della blockchain si sposino abbiamo bisogno di regole precise e automatiche. Gli Smart Contracts sono la somma di queste …

Le applicazioni orientate al mondo embedded hanno la necessità di utilizzare sistemi di protezione? L’argomento mi sembra abbastanza interessante. Credo che qualsiasi azienda ha la necessità di proteggere il proprio lavoro, pensiamo ad alcune realtà asiatiche che nella copia hanno fatto un proprio proficuo business. L’esigenza è particolarmente sentita: qualsiasi azienda …

La trasmissione di dati, indipendentemente dal canale scelto, è sempre soggetta a problemi che possono provocare errori di ricezione. È quindi necessario predisporre una serie di strumenti che consentano di minimizzare il grado di errore o assicurare l’integrità dell’informazione. Tra i vari sistemi esistenti, analizziamo in questo articolo l’uso di IpSec per un sistema embedded. La verifica e il …

In questo articolo vedremo come può essere creata una blockchain privata con Ethereum, un’applicazione pratica che può essere destinata alle grandi aziende che potrebbero aver bisogno di una propria rete, sganciata da quella pubblica, da poter utilizzare per garantire l’integrità …

Sono anni che si parla di IoT. Le applicazioni IoT esistono davvero e non sono più solo belle parole e dimostrazioni teoriche, ma sono cose pratiche che possiamo usare nella vita di tutti i giorni, come per esempio gli elettrodomestici …

Con il crescente aumento degli endpoint per IoT e, il conseguente, aumento delle violazioni della sicurezza, i progettisti sono alla ricerca di MCU che possano contribuire a ridurre il consumo energetico, aggiungendo al tempo stesso una robusta sicurezza. La famiglia …